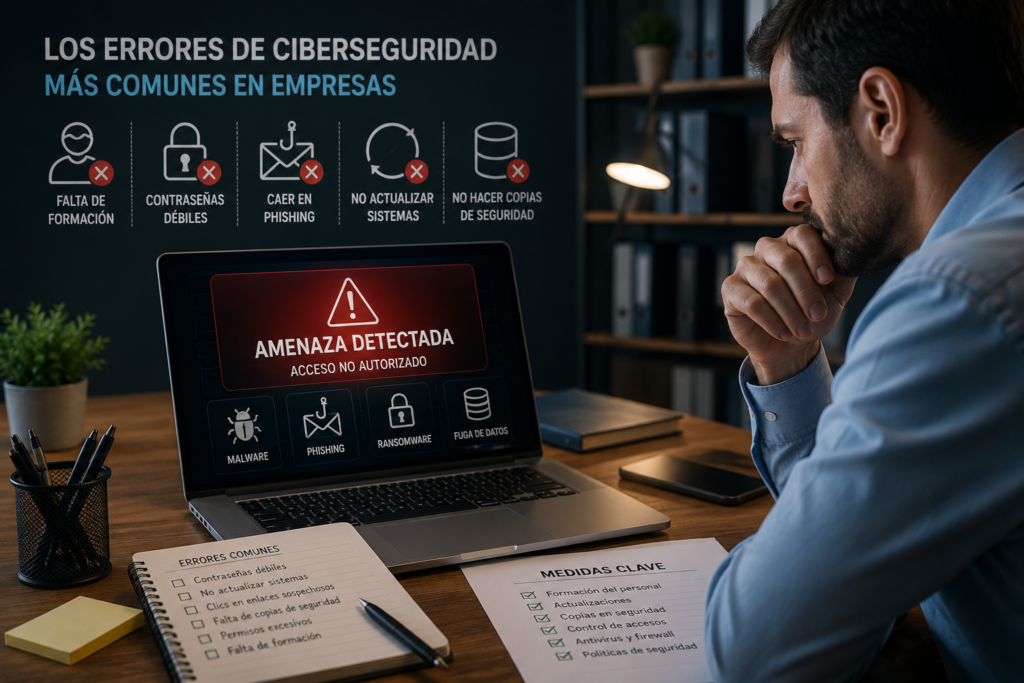

La seguridad de una empresa no suele ponerse en riesgo por un único gran fallo. Muchas veces el problema viene de pequeños errores repetidos: contraseñas débiles, accesos antiguos, equipos sin actualizar, copias que nadie prueba, documentos compartidos sin control o correos sospechosos abiertos sin comprobar.

Estos errores parecen detalles menores hasta que provocan una incidencia. Entonces se descubre que la empresa no tenía tanta seguridad como pensaba.

La buena noticia es que muchos riesgos se pueden reducir con medidas sencillas, revisión periódica y normas claras. No hace falta empezar por soluciones complejas si todavía fallan los básicos.

Este artículo repasa errores habituales que ponen en riesgo la seguridad de una empresa y explica cómo corregirlos de forma práctica.

Error 1: usar contraseñas débiles o repetidas

Las contraseñas siguen siendo una de las puertas principales de acceso a herramientas, correos, documentos y plataformas de empresa.

Usar claves simples, repetidas o compartidas aumenta mucho el riesgo. Si una contraseña se filtra en un servicio y se usa también en otros, el problema se multiplica.

| Error | Riesgo | Corrección recomendada |

|---|---|---|

| Repetir la misma contraseña | Una filtración afecta a varias cuentas | Usar claves únicas por servicio |

| Contraseñas simples | Mayor facilidad de acceso no autorizado | Crear contraseñas largas y difíciles de adivinar |

| Compartir claves por mensajes | Pérdida de control sobre quién accede | Usar métodos seguros de gestión de contraseñas |

Una contraseña no debería ser cómoda para recordarla a costa de dejar la empresa expuesta.

Error 2: no activar verificación en dos pasos

La verificación en dos pasos añade una capa extra de seguridad. Aunque alguien consiga una contraseña, necesita un segundo factor para entrar.

No activarla en cuentas importantes es un error bastante serio, especialmente en correo, almacenamiento en la nube, paneles web, software de facturación o cuentas de administrador.

Debería priorizarse en:

- correo principal de la empresa,

- cuentas de administración,

- herramientas con datos de clientes,

- software de facturación,

- almacenamiento en la nube,

- panel de la web,

- servicios financieros o bancarios.

Puede parecer un paso más, pero en seguridad ese paso extra vale oro.

Error 3: mantener usuarios antiguos activos

Cuando una persona deja la empresa o cambia de función, sus accesos deberían revisarse. Sin embargo, muchas empresas mantienen cuentas antiguas activas durante meses.

Esto crea un riesgo innecesario porque aumenta el número de puertas abiertas.

Conviene revisar usuarios en:

- correo electrónico,

- herramientas de facturación,

- carpetas compartidas,

- almacenamiento en la nube,

- programas de gestión,

- paneles web,

- herramientas de comunicación interna.

Si una cuenta ya no tiene una función clara, debe revisarse. Y si pertenece a alguien que ya no debe acceder, debe desactivarse.

Error 4: dar permisos de administrador por comodidad

Dar permisos amplios puede parecer práctico, pero también aumenta el riesgo.

No todas las personas necesitan poder instalar programas, modificar configuraciones, borrar carpetas o cambiar permisos. Cuantas más cuentas con privilegios altos existan, mayor será el impacto si una de ellas se compromete o se usa mal.

La norma recomendable es el mínimo privilegio:

cada usuario debe tener solo los permisos necesarios para hacer su trabajo.

Esto reduce errores, accesos indebidos y daños en caso de incidente.

Error 5: no controlar qué programas se instalan

Instalar programas sin control puede afectar tanto al rendimiento como a la seguridad.

Algunos programas descargados desde sitios poco fiables pueden incluir publicidad, extensiones no deseadas, procesos en segundo plano o componentes maliciosos.

Una empresa debería definir:

- quién puede instalar software,

- desde dónde se descarga,

- qué herramientas están autorizadas,

- qué programas están prohibidos,

- cómo se revisa si una herramienta sigue siendo necesaria.

Un equipo de empresa no debería convertirse en un laboratorio de pruebas sin control.

Error 6: no actualizar sistemas y aplicaciones

Las actualizaciones no sirven solo para añadir funciones. Muchas corrigen errores, fallos de seguridad y problemas de estabilidad.

Dejar equipos sin actualizar durante meses puede exponer a la empresa a vulnerabilidades conocidas.

Conviene revisar:

- sistema operativo,

- navegadores,

- suite ofimática,

- software de gestión,

- antivirus o protección activa,

- plugins y temas de la web,

- router y dispositivos de red cuando corresponda.

Actualizar sin control en mal momento puede ser incómodo, pero no actualizar nunca es peor.

Error 7: confiar en copias de seguridad que nunca se prueban

Tener copia de seguridad no sirve de mucho si nadie ha comprobado que se puede restaurar.

Una copia puede estar incompleta, dañada, desactualizada o mal configurada. El peor momento para descubrirlo es después de perder información.

Una copia fiable debe responder a estas preguntas:

- ¿Qué datos se copian?

- ¿Cada cuánto se copian?

- ¿Dónde se guardan?

- ¿Quién revisa la copia?

- ¿Cuándo se probó la última restauración?

- ¿Qué pasa si falla el equipo principal?

La seguridad de los datos no se basa en tener una copia, sino en poder recuperar información cuando hace falta.

Error 8: compartir documentos sin revisar permisos

Las carpetas compartidas y herramientas en la nube son muy útiles, pero pueden ser peligrosas si los permisos están mal configurados.

Un documento interno puede acabar accesible para demasiadas personas, para cuentas externas o incluso mediante enlaces públicos si nadie revisa la configuración.

Hay que controlar especialmente:

- documentos de clientes,

- facturas,

- contratos,

- datos fiscales,

- informes internos,

- carpetas administrativas,

- archivos con información sensible.

Compartir rápido está bien. Compartir sin control, no.

Error 9: abrir correos sospechosos sin verificar

El correo electrónico sigue siendo una vía muy habitual para engaños, phishing, archivos maliciosos y suplantaciones.

Una empresa debería formar mínimamente al equipo para detectar señales básicas.

Señales de alerta:

- mensajes con urgencia exagerada,

- amenazas de bloqueo de cuenta,

- archivos adjuntos inesperados,

- enlaces extraños,

- remitentes parecidos pero no exactos,

- peticiones de contraseña,

- solicitudes de pago o datos bancarios fuera del proceso normal.

Ante la duda, lo correcto es verificar por otro canal antes de hacer clic o descargar archivos.

Error 10: no separar la red de invitados

Si clientes, visitas o dispositivos externos se conectan a la misma red que los equipos internos, puede aumentar el riesgo.

Una red de invitados ayuda a separar accesos y reducir exposición.

Conviene revisar:

- si existe red WiFi para invitados,

- si la contraseña principal se comparte demasiado,

- si hay dispositivos desconocidos conectados,

- si el router tiene credenciales seguras,

- si la red se revisa de vez en cuando.

La red no debe tratarse como “mientras haya Internet, todo bien”. En empresa, la red también es seguridad.

Error 11: no tener procedimiento ante incidencias

Cuando ocurre algo raro, muchas empresas improvisan. Y la improvisación en seguridad suele salir mal.

Un procedimiento básico debería indicar:

- a quién avisar,

- qué información recopilar,

- qué no tocar,

- cómo aislar un equipo sospechoso,

- cómo revisar copias de seguridad,

- qué proveedor o soporte contactar,

- cómo registrar lo ocurrido.

No hace falta un manual enorme. Pero sí una guía clara para no perder tiempo en un momento delicado.

Error 12: pensar que la seguridad es solo cosa del antivirus

El antivirus ayuda, pero no lo cubre todo.

Una empresa puede tener antivirus y seguir en riesgo si las contraseñas son malas, los usuarios antiguos siguen activos, las copias no funcionan o el equipo abre cualquier archivo sin verificar.

La seguridad funciona por capas:

- contraseñas fuertes,

- doble factor,

- permisos adecuados,

- actualizaciones,

- copias probadas,

- formación básica,

- protección activa,

- procedimientos claros.

Confiarlo todo a una sola herramienta es quedarse corto.

Mapa rápido de riesgos

| Riesgo | Gravedad | Primera acción |

|---|---|---|

| Cuentas antiguas activas | Alta | Revisar y desactivar accesos innecesarios |

| Sin doble factor en cuentas críticas | Alta | Activar verificación en dos pasos |

| Copias sin probar | Alta | Realizar prueba de restauración |

| Software sin actualizar | Media | Planificar revisión de actualizaciones |

| Documentos mal compartidos | Media | Revisar permisos y enlaces públicos |

| Normas internas inexistentes | Media | Crear guía básica de uso seguro |

Conclusión

La seguridad de una empresa puede verse comprometida por errores muy comunes: contraseñas repetidas, permisos excesivos, usuarios antiguos, copias sin probar, programas sin control, equipos sin actualizar y correos sospechosos abiertos sin verificar.

La mayoría de estos problemas no requieren soluciones imposibles. Requieren orden, revisión y constancia.

Una empresa más segura no es la que tiene más herramientas instaladas, sino la que controla sus accesos, protege sus datos, mantiene sus equipos y sabe cómo actuar cuando algo parece raro.

La seguridad empieza por corregir lo básico. Porque cuando lo básico falla, todo lo demás queda vendido.